Как добавить SSL-сертификат в 1C УТ

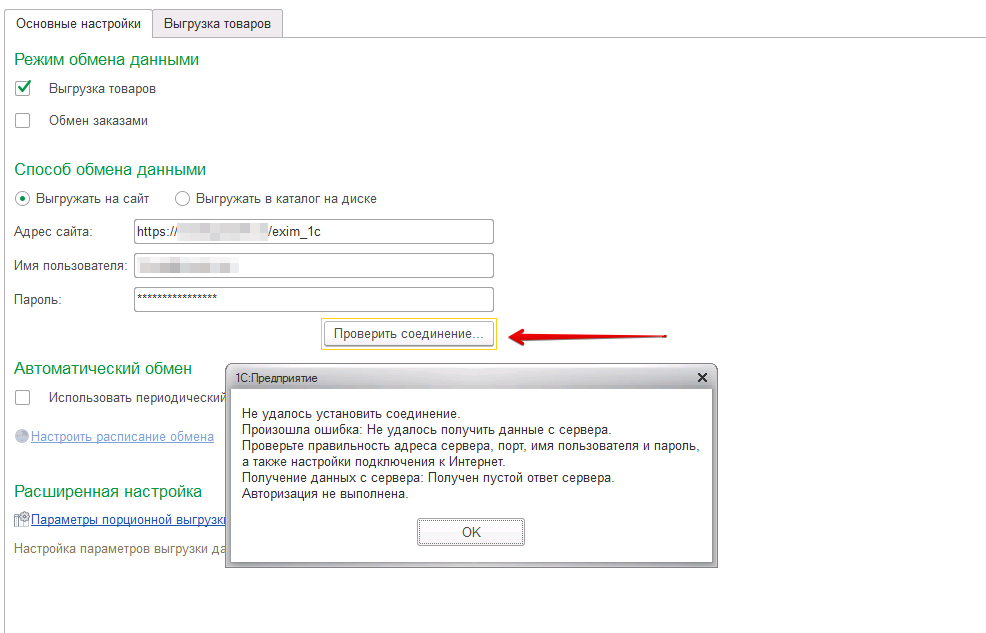

Иногда в 1С может случиться вот такая проблема:

Во время настройки профиля обмена 1С радует вот такой надписью. Тут совсем непонятно что конкретно не нравится 1Ске из-за очень информативной информации об ошибке с кучкой “или”. Но вполне возможно что проблема именно в SSL-сертификате.

Итак, сейчас мы добавим поддержку используемого вами серта в 1С на примере SSL от Let’s Encrypt.

Генерация файла с сертификатами

Для начала откроем сайт в Firefox и экспортнем сертификаты.

Шаг 1

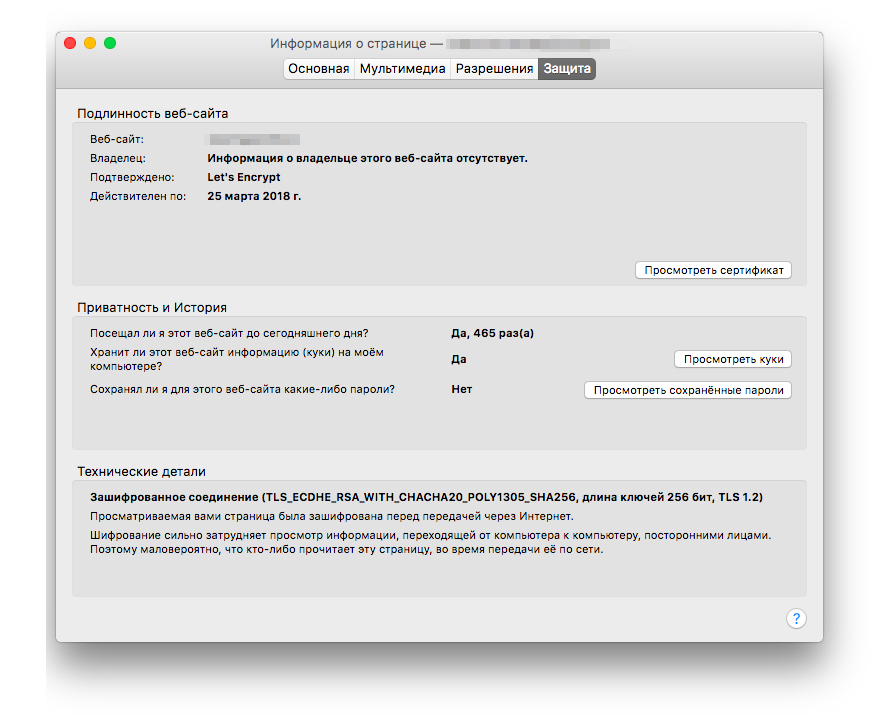

Шаг 2

Просматриваем сертификаты

Шаг 3

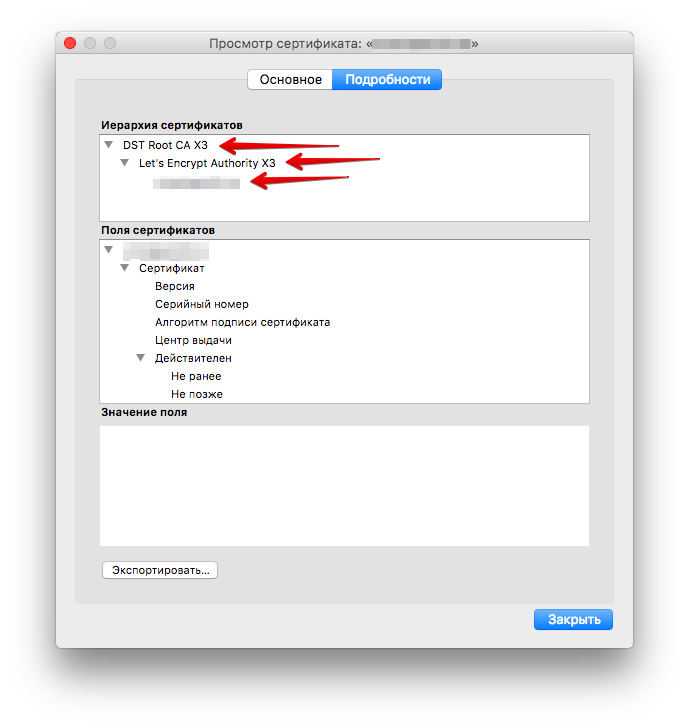

Видим здесь 3 сертификата - корневой, промежуточный и непосредственно серт от самого сайта.

Шаг 4

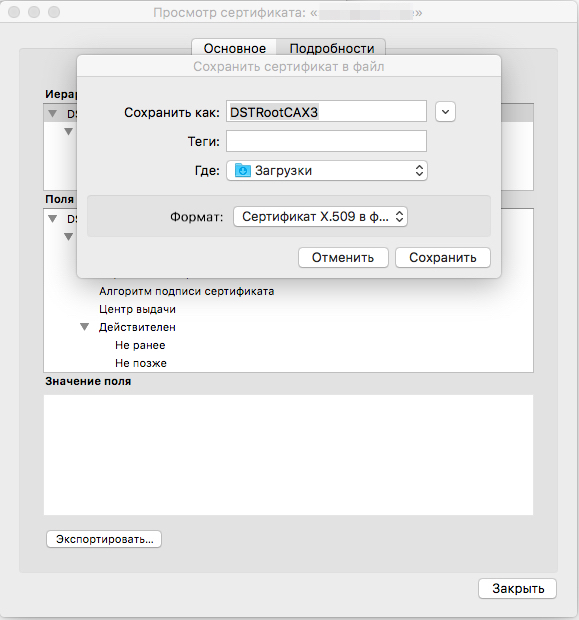

Экспортируем их все по отдельности.

Шаг 5

Теперь берем консольную утилиту OpenSSL и преобразовываем формат сертификатов:

1 | openssl x509 -in DSTRootCAX3.crt -text -outform PEM -out DSTRootCAX3.pem |

Получаем md5-хэши сертификатов:

1 | openssl x509 -in DSTRootCAX3.pem -noout -fingerprint -md5 > DSTRootCAX3.md5 |

Генерим заголовки

1 | echo -e "\nDSTRootCAX3\n======================" > DSTRootCAX3.header |

Теперь сливаем все в один файл

1 | cat DSTRootCAX3.header DSTRootCAX3.md5 DSTRootCAX3.pem Let\'sEncryptAuthorityX3.header Let\'sEncryptAuthorityX3.md5 Let\'sEncryptAuthorityX3.pem site.header site.md5 site.pem > certificate |

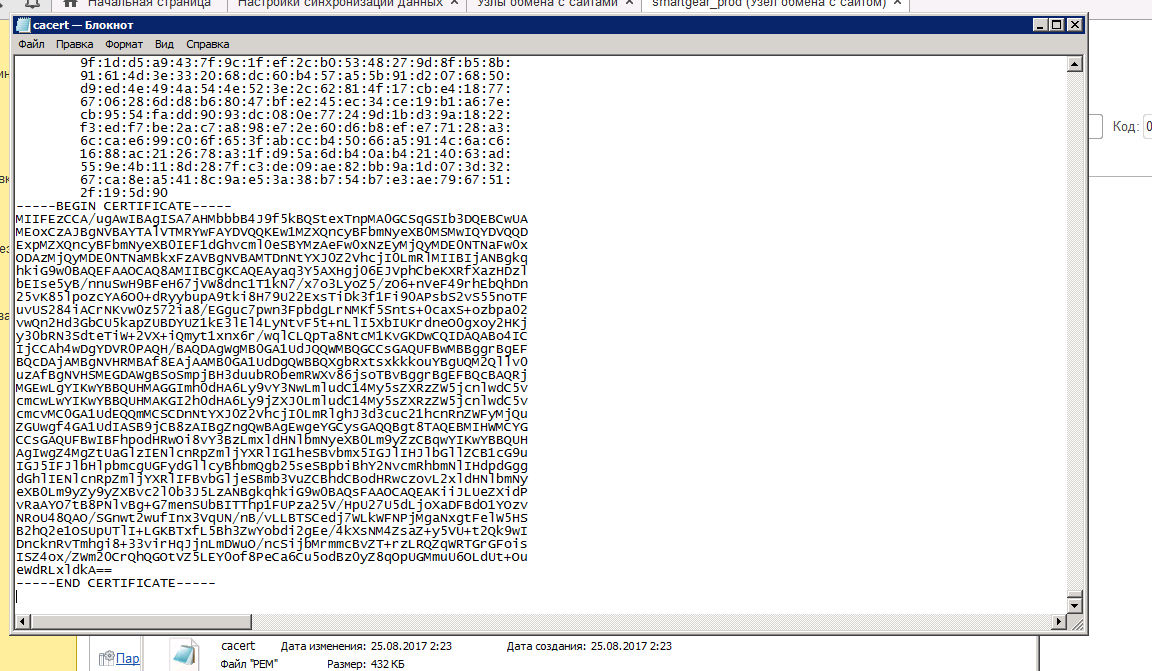

В итоге получаем файл такого вида:

1 | DSTRootCAX3 |

Получается довольно простой формат - название, разделитель в виде символов =====, md5-хэш и далее содержимое pem-сертификата. И так все три серта подряд.

Интеграция сертов в 1С

Теперь ищем в установленной 1С файл cacert.pem

Путь может быть примерно такой - C:\Program Files\1cv8\8.3.10.2580\bin\cacert.pem

Открываем файл и дописываем в него содержимое нашего сгенерированного файла certificate.

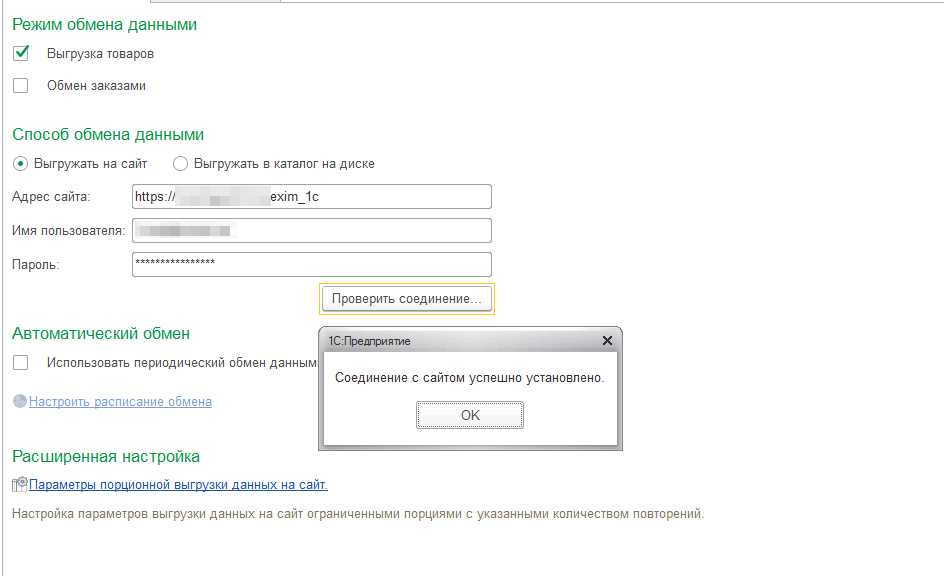

1С кстати можно не перезагружать. Пробуем подключение.

Профит!

Бонус

Серт для сайта можно не прописывать. Можно просто ограничиться корневым и промежуточным сертификатами.

Вот готовый файл certificate для Let’s Encrypt:

https://gist.github.com/rhamdeew/6d5ee8cff99fba9e2575a74e37d203d2